בואו נצלול לעולם המרתק של Red Teaming, תפקיד שבו אתם מגלמים את התוקף במטרה לשפר את אבטחת המידע. במאמר זה נבחן את האתגרים, הכלים והטכניקות שמאפיינים את התחום הזה.

מה זה Red Teaming?

Red Teaming הוא תהליך שבו קבוצת מומחים מתפקדת כתוקפים כדי לבדוק את רמת האבטחה של מערכת או ארגון. זה לא סתם חקירה טכנית, אלא סימולציה של תוקפים מתקדמים. המטרה היא לחשוף פגיעויות ולשפר את המערכת על ידי חיקוי של טקטיקות ותהליכים של תוקפים אמיתיים.

תהליך ההכנה

הכנה ל-Red Teaming כוללת מספר שלבים חשובים. ראשית, יש לאסוף מידע על המערכת. זה כולל חיפוש במקורות ציבוריים, סריקות רשת פאסיביות וסקירה של מידע על עובדים ברשתות החברתיות. הכנה טובה תספק את התובנות הנדרשות כדי לפתח אסטרטגיות התקפה יעילות.

המטרה של Red Teaming

המטרה של Red Teaming היא לחשוף ולתקן פגיעויות לפני שתוקף אמיתי ינצלו. זה לא רק על מציאת בעיות, אלא גם על מתן המלצות לשיפור שיטות האבטחה. תהליך זה מסייע לארגונים להבין את נקודות החולשה שלהם ולשפר את ההגנות.

הבדל בין Penetration Testing ל-Red Teaming

Penetration Testing ו-Red Teaming הם לא אותו דבר. Penetration Testing מתמקד בזיהוי פגיעויות במערכות, בעוד ש-Red Teaming מתרכז בהדמיה של תוקפים אמיתיים וביצוע התקפות מתקדמות יותר. Penetration Testing הוא כמו בדיקה של מנעולים, בעוד ש-Red Teaming הוא חיפוש אחרי המפתחות.

מחקר פגיעויות

מחקר פגיעויות כולל חיפוש אחרי CVEs (Common Vulnerabilities and Exposures) ופיתוח הבנה מעמיקה של המערכות. זהו תהליך שיכול לקחת זמן רב, ולעיתים מדובר במאמץ עיקש להבין את הפירמה של המוצר.

פיתוח Exploit

פיתוח Exploit הוא חלק קרדינלי בתהליך. זה כולל כתיבת קוד מותאם אישית כדי לעקוף אמצעי הגנה כמו EDR. הצלחה בפיתוח Exploit יכולה להוביל לגישה למערכות קריטיות ולמידע רגיש.

הנדסה חברתית

הנדסה חברתית כוללת שימוש בטקטיקות מניפולטיביות כדי להוציא מידע מהעובדים. זה יכול לכלול שיחות טלפון, דוא"ל או אפילו מפגשים פנים אל פנים. המטרה היא לגרום לאנשים לחשוף מידע רגיש מבלי להבין שהם עושים זאת.

תנועה לטריטוריה חדשה

כאשר תוקפים מצליחים לחדור למערכת, הם חייבים לנוע בין המערכות השונות. זה כולל שימוש בניצול של חולשות כדי לעבור ממערכת אחת לאחרת, ולנצל את ההזדמנויות שנוצרות בדרך.

הגנה מפני גילוי

במהלך תהליך ה-Red Teaming, הגנה מפני גילוי היא עניין קרדינלי. המטרה היא לבצע את ההתקפה בצורה כזו שהצוות הכחול לא יזהה את הפעולות. זה כולל שימוש בטכניקות שונות כמו הצפנת נתונים, שינוי כתובת ה-IP והסוואת פעילות.

הכנת תשתית מתאימה היא חיונית. כלים כמו C2 Frameworks עוזרים להסתיר את המקורות של התקשורת, מה שמקל על השגת המטרות מבלי להיתפס.

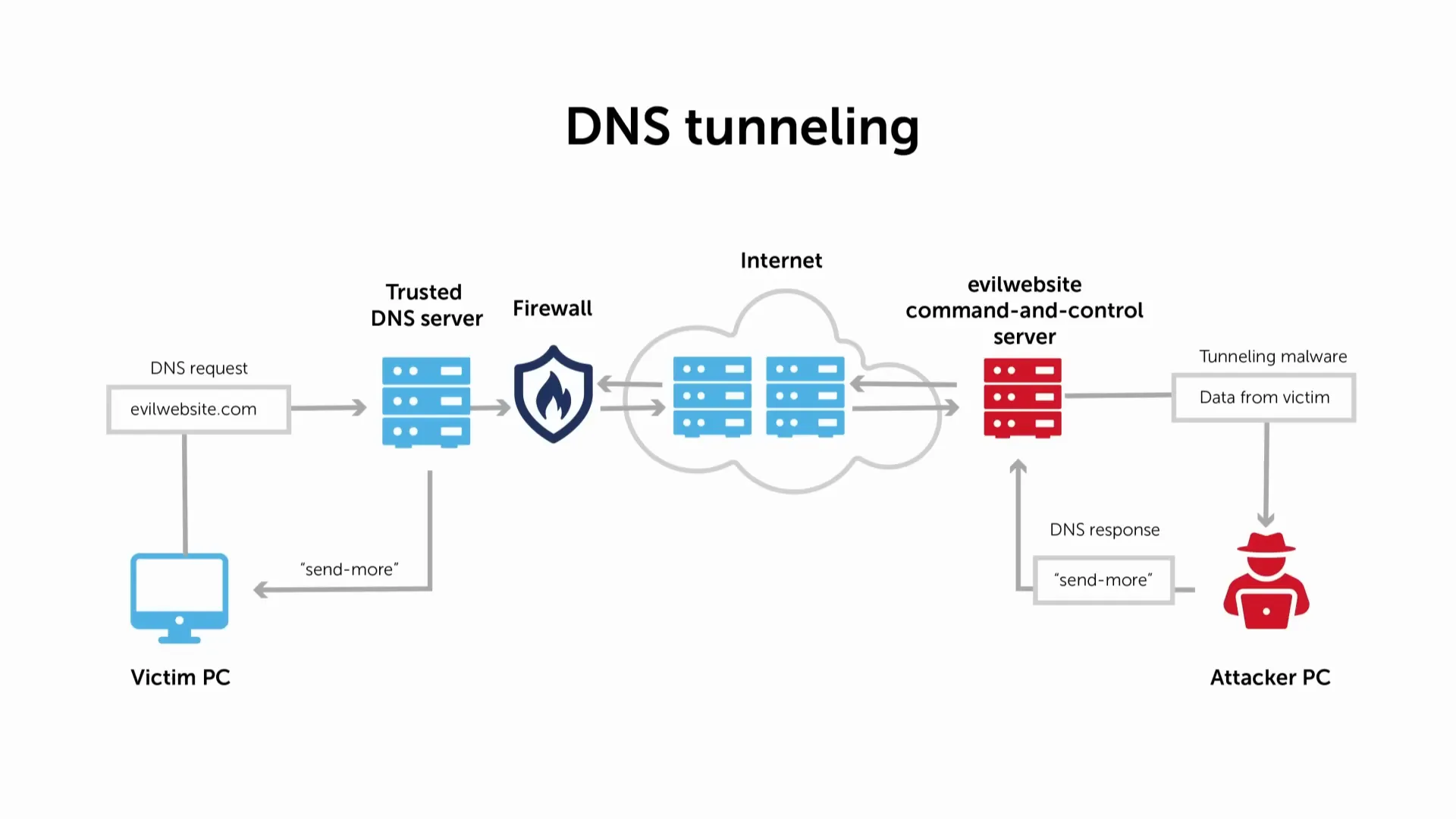

סיכום תהליך ה-Exfiltration

תהליך ה-Exfiltration הוא השלב שבו המידע שנגנב מועבר החוצה מהמערכת. זהו שלב קריטי, שבו כל טעות יכולה להוביל לגילוי. חשוב להשתמש בטכניקות כמו DNS tunneling או HTTPS כדי להסתיר את המידע.

בנוסף, המידע יכול להיות מועבר באמצעות טכנולוגיות כמו steganography, שמסתירות את המידע בתוך קבצים אחרים, כך שהעברת הנתונים מתבצעת ללא תשומת לב.

עבודה עם הצוות הכחול

אחד האתגרים הגדולים ב-Red Teaming הוא שיתוף הפעולה עם הצוות הכחול. זהו תהליך שדורש תקשורת מתמדת והבנה של המטרות המשותפות. כאשר הצוות הכחול והצוות האדום עובדים יחד, התוצאות יכולות להיות משמעותיות.

בשיתוף פעולה זה, חשוב להסביר את הטכניקות והטקטיקות שנעשה בהן שימוש, כדי לשפר את ההגנות של הארגון. זהו לא תהליך פשוט, ולעיתים יש צורך להסביר את היתרונות שבשיטות ההתקפה כדי לשנות את התפיסות הקיימות.

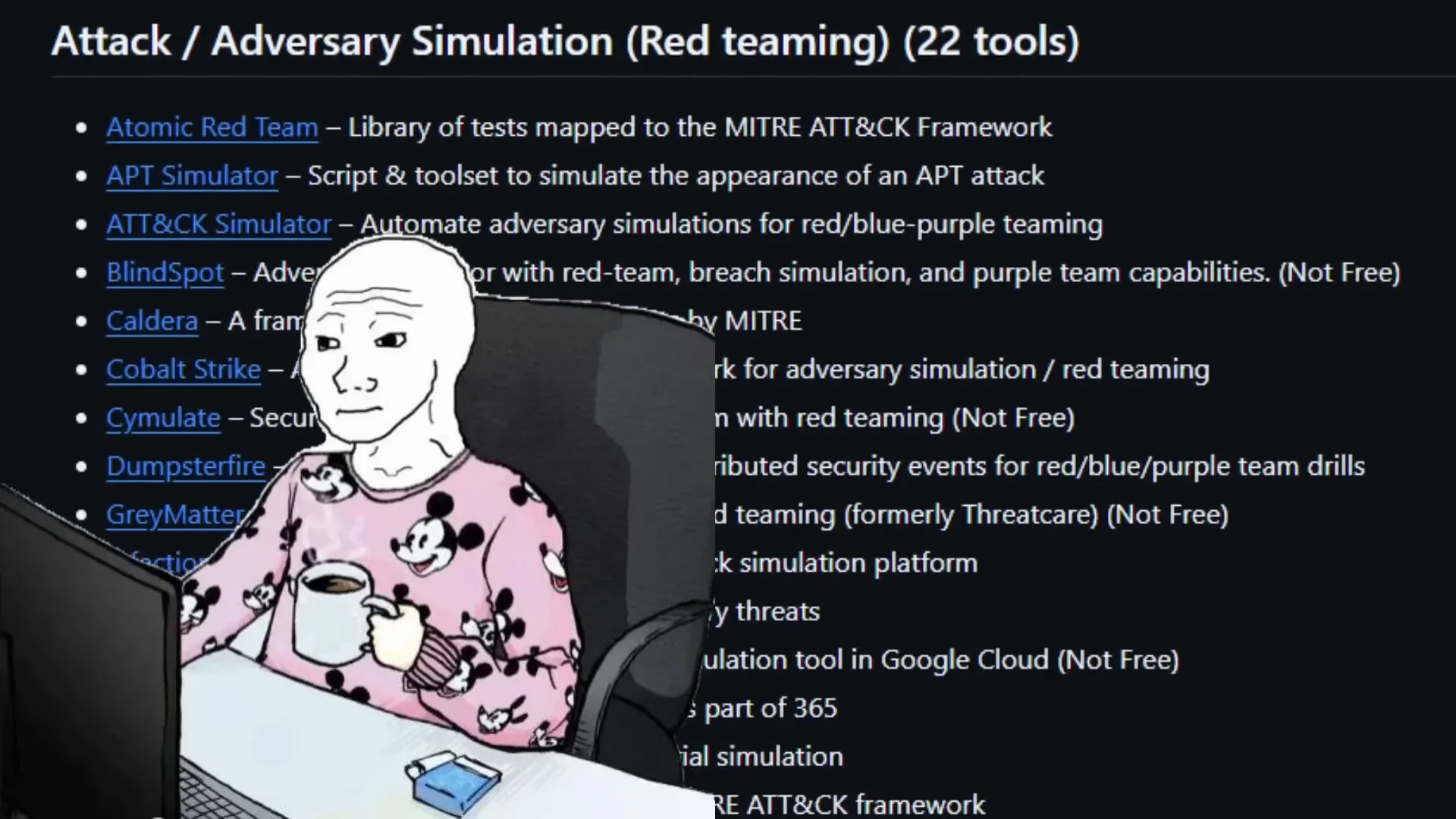

עומס הכלים והטכנולוגיות

העבודה ב-Red Teaming כרוכה בשימוש במספר רב של כלים וטכנולוגיות. כלים כמו Bloodhound, SharpHound, Responder ו-CrackMapExec הם רק חלק מהקבוצה הרחבה של כלים שיכולים לשפר את הביצועים.

עם זאת, ישנה סכנה של עייפות מכלים. כלים חדשים יוצאים כל הזמן, והצורך להישאר מעודכן יכול להיות מתיש. הכרת הכלים השונים והבנת השימושים שלהם היא קריטית להצלחה.

הכשרה מתמדת

העולם של Red Teaming משתנה כל הזמן. טכנולוגיות חדשות, טקטיקות חדשות ואתגרים חדשים מצריכים הכשרה מתמדת. זהו תחום שבו מיומנויות ישנות עלולות לא להיות רלוונטיות תוך זמן קצר.

השתתפות בקורסים, סדנאות והכשרות מקצועיות היא חיונית. ישנם גם מקורות חינוכיים מקוונים כמו TryHackMe שמספקים הכשרה מעשית ומסלולים מותאמים אישית.

האתגרים הפיננסיים

למרות ש-Red Teaming עשוי לשלם טוב, ישנם אתגרים פיננסיים רבים. רבים מהעובדים בתחום מרגישים שהשכר לא תמיד משקף את המאמץ והכישורים הנדרשים.

תפקידים אחרים בתחום האבטחה, כמו GRC או Threat Hunters, יכולים לשלם יותר. זהו מצב שיכול לגרום לתסכול בקרב אנשי ה-Red Team.

מיתוס הגלמור של Red Teaming

ישנה תפיסה רווחת ש-Red Teaming הוא תפקיד glamorized, כמו רוקסטארים של עולם הסייבר. אבל האמת היא שברוב הזמן מדובר בכתיבת דוחות והסברים על בעיות אבטחה.

זה לא תמיד מקבל את ההכרה הראויה, ולעיתים קרובות אנשי ה-Red Team מוצאים את עצמם מסבירים שוב ושוב את בעיות האבטחה המוכרות.

סיכום

Red Teaming הוא תחום מאתגר ומספק. הוא דורש שילוב של יצירתיות, טכניות ומיומנויות חברתיות. על אף האתגרים, יש משהו מרגש בלהיות בצד של התוקף ולגלות את הפגיעויות.

לסיכום, מדובר במסע מתמשך של למידה, שיפור והבנה של עולם האבטחה, כאשר כל יום מביא אתו אתגרים חדשים.